En nuestro post “Herramientas del Data Mining” os presentábamos esta nueva generación de herramientas que nos ayudan a crear una plataforma de Data Science en nuestras organizaciones. Dentro de estas herramientas, destaca KNIME por su gran potencia y facilidad de uso. Para generar un valor sostenible con estas herramientas es imprescindible expandir su uso en […]

Como hemos escrito en posts anteriores, el Data Mining o “minería de datos” es un conjunto de técnicas que se realizan para explorar grandes cantidades de datos (Big Data), descubriendo patrones en estos y así transformarlos en información de valor. Técnicas de la analítica avanzada como el PCA, los Árboles de Decisión o las Redes […]

¿Qué son las herramientas del Data Mining? El Data Mining, también conocido como minería de datos, es un conjunto de técnicas que se realizan para explorar grandes cantidades de datos. El objetivo es el de encontrar una aguja en un pajar, y para alcanzar este objetivo, existen múltiples métodos matemáticos y estadísticos encapsulados en algoritmos […]

Data Mining, Machine Learning, Inteligencia Artificial, Big Data, Business Intelligence: estos son algunos de los términos que han aparecido con la revolución de los datos y que nos rodean en el mundo empresarial de hoy. No obstante, su significado y la relación entre ellos no siempre es muy clara. Por eso en LIS-Solutions hemos lanzado […]

Como una de las 6 finalista del European Data Incubator (EDI), LIS Solutions presentó en Berlín el software de mantenimiento predictivo desarrollado durante este programa europeo. ¿Qué es EDI? Es un proyecto que forma parte del programa europeo de investigación e innovación “Horizonte 2020”. Está dirigido por 20 partners de toda Europa, cuenta con un presupuesto […]

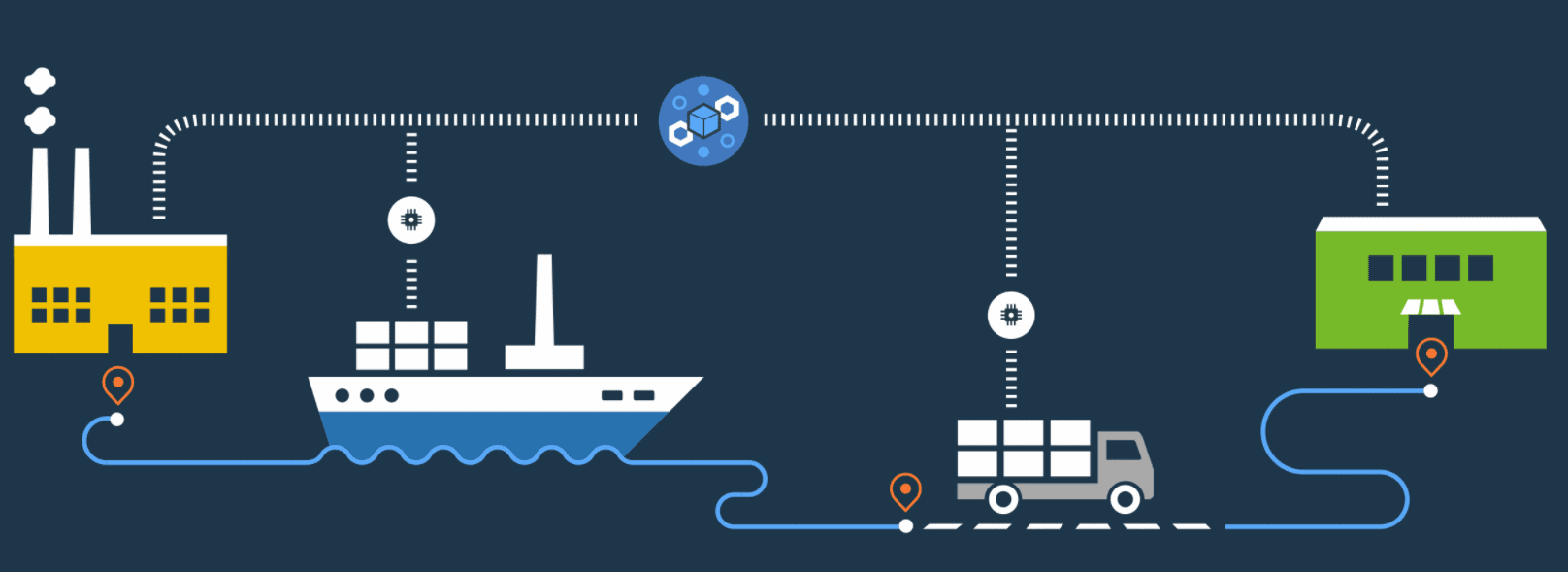

Sin duda la palabra de la que todo el mundo habla. Su popularidad está por las nubes, y no es para menos. Según un estudio reciente de PWC cuatro de cada cinco ejecutivos de grandes empresas encuestados informan que tienen iniciativas Blockchain en curso. Este estudio refleja algunos datos que muestran la magnitud de esta […]